こちらの記事では、セキュリティテストの自動化について解説しています。セキュリティテストの概要や自動化の対象、テストによってどのような脆弱性が検出可能なのかといった点に加え、自動化のメリットやツールの選び方などをまとめました。

システムやソフトウェア、ネットワークがサイバー攻撃などの脅威から適切に保護されているかどうかを検証するためのテストをセキュリティテストといいます。このテストは、潜在的な脆弱性を特定することによって情報の漏洩やデータ改ざんなどのリスクを防ぐことを目的としています。

セキュリティテストは、以下のような種類があります。

セキュリティテストの自動化によって検出できる脆弱性にはさまざまなものがありますが、例えば下記のようなものが挙げられます。

手動によるセキュリティテストは、テスターのスキルや経験に大きく依存します。SQLインジェクションやクロスサイトスクリプティング(XSS)などの一般的な脆弱性は発見しやすいものの、複雑なコード構造やビジネスロジックに絡む脆弱性は、人の手では見落とされるリスクが高まります。

テストの範囲や深度が個々の判断に左右されるため、チーム間で検出精度にばらつきが生じやすい点も課題です。自動化ツールに比べると網羅性が低く、既知の脆弱性データベースとの照合も手作業になることから、新たな攻撃手法への対応が遅れるリスクも伴います。

セキュリティテストは、アプリケーション全体の挙動や通信経路、データ処理の流れを細かく検証する必要があり、手動で実施すると膨大な工数がかかります。特にWebアプリやモバイルアプリのように頻繁にアップデートが行われるシステムでは、都度再テストが必要となり、リリーススピードを著しく低下させます。

また、高度なセキュリティ知識を持つ専門人材の確保も容易ではなく、外部に依頼する場合はコスト負担が増大します。限られたリソースの中で手動検証を続けると、重要なリスク領域の検査が後回しになり、結果的に脆弱性が放置される危険性もあります。

手動テストでは、実際の攻撃パターンやシナリオをすべて再現することは困難です。攻撃者は常に新しい手法を生み出しており、人力ではそれらの変化に即応できません。特に、複数の脆弱性を組み合わせた高度な侵入手法や、ゼロデイ攻撃のような未知の脅威に対しては、テスターの知見だけでは十分に防御を検証できないケースが多くあります。

再現性が低いため、同じ脆弱性を別の環境で確認するのが難しく、検証結果の信頼性が下がることもあります。これにより、潜在的なリスクが見過ごされ、セキュリティ事故の発生確率が高まる可能性があります。

セキュリティテストを自動化して開発サイクルに組み込めば、脆弱性の早期発見につなげられます。これは、コードやインフラへの変更が発生するたびに自動テストを実行することによって、開発の初期段階やリリース前の段階でも、早い段階で脆弱性を発見し、修正を行えます。早期のうちに対応しておくことで、後の工程における手戻りや修正コストを削減できます。

多数のアプリケーションや複数のサーバーなど大規模なスキャンが必要な場合でも、自動化によって短時間で完了できる点も自動化を行うメリットといえます。担当者の作業量を大幅に減らし、負担の軽減にもつなげることが可能です。

セキュリティテストの中でも特に重要になってくるのが、静的解析(SAST)と動的検証(DAST)の2つです。静的解析(SAST)は、ソースコードを静的に解析して、開発段階において潜在的な脆弱性を検出することに優れています。早期に問題を発見することによって、コスト削減に繋げられます。

動的検証(DAST)は、実際にアプリケーションが稼働している状態において、外部からの攻撃に対する脆弱性の検証を目的として用いられている方法です。こちらは運用段階におけるセキュリティリスクの低減に役立てられます。

この静的解析(SAST)と動的検証(DAST)の併用によって、異なる観点からのセキュリティ強化が可能となります。

自動化を効率的に進めるためにも、CI(継続的インテグレーション)パイプラインとの連携によって、継続的に脆弱性のスキャンを行える体制を作っておくことが大切です。この点から、セキュリティ担当や運用担当の他、開発者もセキュリティチェックを標準にできるため脆弱性の早期発見が可能に。対策漏れの防止や品質安定化が実現できます。

自動ツールを使用したとしても、すべての脅威に対応できるわけではない点に注意が必要です。例えば、仕様や設計の抜けをついた「論理的脆弱性」は、システムの動作は正しくても想定外の使い方によって情報の取得や操作をされてしまうものです。これは自動ツールでの検出は難しいといえます。このようなケースについては、手動でのテストが必要となります。

自動ツールは高い精度を持っているものの、環境や設定などさまざまな理由により「誤検知(フォールスポジティブ)」が発生することがあります。そのため、検出結果に対するトリアージの実施や除外設定などによって、適切な検証・エスカレーション体制を整えておく、という点も重要になってきます。

セキュリティテストの自動化ツールを選定する場合には、どのセキュリティ規格に対応しているか、という点を確認しておくことが大切です。さらに、テストを行った後にはさまざまな関係者向けにレポートの提出が必要になるため、そのツールがどのようなレポート出力機能を備えているかを確認しておくことも大切なポイントといえます。

自社で主に使用している開発言語や環境に柔軟に対応可能か、という点は事前のチェックが必要となります。この点を確認しておくことによって、開発フローの一部としてセキュリティテストをスムーズに組み込みやすくなります。

セキュリティ要件の厳しい金融システム開発では、テストツールの導入にも「閉域網での動作」や「情報漏洩リスクの排除」が求められます。そこでおすすめなのが、RGS株式会社の「ATgo(エーティーゴー)」です。

脆弱性診断などの専門的なセキュリティテストと合わせて、日常的な機能テストやリグレッションテストをATgoで自動化することで、セキュアかつ高品質なシステム開発を実現します。

セキュリティテストを行う環境は、外部ネットワークから遮断された「閉域網(クローズド環境)」であることが一般的です。SaaS型のツールは導入が難しいケースが多い中、ATgoはインストール不要・オフライン環境で動作するため、セキュリティポリシーを遵守しながらスムーズに導入できます。

脆弱性対応でプログラムを修正した際、既存の機能に影響が出ていないかを確認する「リグレッションテスト」が必須となります。ATgoはローコードで簡単にテストシナリオを作成・実行できるため、修正ごとの再テストを効率化し、「セキュリティは直ったが、機能が動かなくなった」という事態を防ぎます。

金融システムでは、テスト結果の証跡(エビデンス)管理が厳格に求められます。ATgoはテスト実行時の画面キャプチャ、操作ログ、DBの値を自動で取得し、Excelレポートとして出力します。改ざんのない正確な記録を自動生成できるため、監査対応の工数を大幅に削減します。

こちらの記事では、セキュリティテストの自動化について解説を行ってきました。セキュリティテストとは、潜在的な脆弱性を特定して情報の漏洩やデータ改ざんなどのリスクを低減に繋げられる、非常に重要なテストです。自動化を検討している場合には、ニーズに合ったツールを導入することが大切であるといえます。

ATgoは、インターネット非接続のクローズド環境でスムーズに導入・運用が可能なテスト自動化ツールです。UIテストとAPIテストに対応し、金融系システム開発で重視されるエビデンスや比較レポートの作成も自動化。

高精度な画面比較や生成AIによるテスト支援も搭載し、実装コスト・検証コストを大幅に軽減します。テスト自動化サポートプランもあり、導入初期から安心して自動化を進められます。

タップして拡大

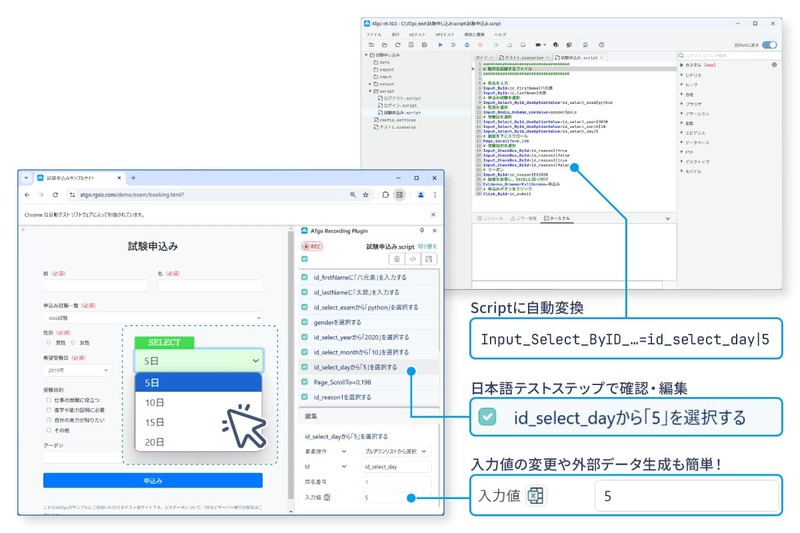

タップして拡大専門的なプログラミング知識は不要。

画面を操作するだけでテストスクリプトを自動生成する機能や、日本語でテスト手順を提案する機能を搭載。

初心者でも即戦力として自動化に取り組めるため、属人化を防ぎ、採用・教育コストを抑えます。

ATgoはインストール不要・インターネット接続不要で動作するため、セキュリティポリシーの厳しい環境でもスムーズに導入可能です。

まずは1か月の無料トライアルで、その操作性と効果をご体感ください。すべての標準機能を制限なくお試しいただけます。